Télécharger le fichier pdf d’un mémoire de fin d’études Les facteurs hormonaux Les hormones stéroïdiennes jouent…

Informatique

Projet de fin d’étude en informatique :

Rapport de stage en informatique, chatpfe.com vous propose de télécharger un maximum de mémoires online et thèses d’étudiants en accès gratuit sur internet, les étudiants de formations de niveau licence (PFE) ou master (mémoire) rédiger un projet d’étude informatique complet avec exemple rapport de stage développement informatique en pdf ou exemple rapport de stage technicien informatique pdf pour savoir comment rédiger un plan d’étude.

Historique des services Web

Introduction aux services Web De plus en plus, avec l’essor d’Internet, le développement tend vers les…

Méthode permettant de connaître les plantes mellifères

Télécharger le fichier pdf d’un mémoire de fin d’études Géologie En général, le graphite est dominant…

Generalites sur les reseaux mobiles sans fil

L’évolution récente de la technologie dans le domaine de la communication sans fil et l’apparition des…

Etat de l’art des services web

ETAT DE L’ART DES SERVICES WEB Les services web et les technologies associées sont très présents…

La sécurité dans les réseaux et système informatiques

Avec le développement des réseaux et de l’Internet, le partage de l’information a gagné de plus…

Aspects de base de la sécurité réseau

La problématique de la sécurité réseau La sécurité informatique ou sécurité des systèmes est un ensemble…

Pourquoi les grilles informatiques ?

Des applications géographiquement réparties ont été traitées dès le début de l’informatique : il s’agissait alors…

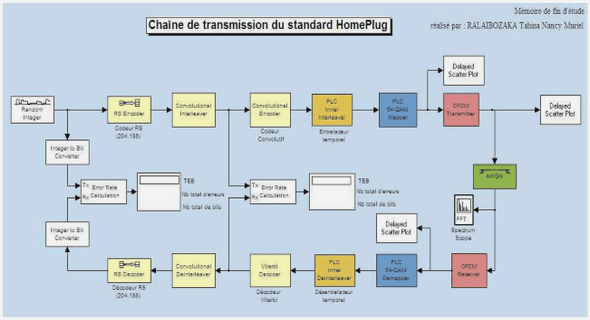

Eléments d’un système de communication numérique

La théorie de l’information introduite par Shannon en 1948 a subi de nombreux changements et elle…

Service Oriented Computing (SOC)

Service Oriented Computing (SOC) Le Service Oriented Computing (SOC) ou l’informatique orientée services est un nouveau…

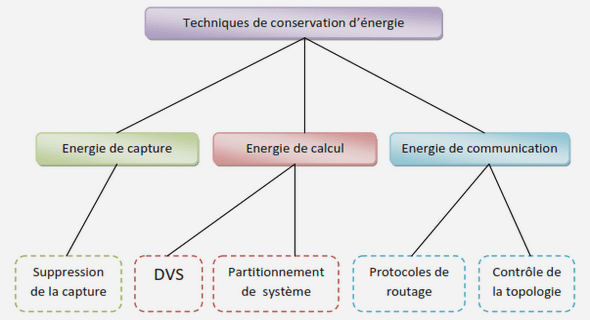

Conception des systèmes embarqués

Conception des Systèmes Embarqués Loi empirique de Moore 1965 « Pour une surface de silicium donnée,…

Suivi de l’évolution d’une tumeur mammaire après chimiothérapie

Les facteurs de risque du cancer du sein Les causes précises du cancer…

Les systèmes évolutifs intelligents en soft computing

La complexité et la dynamique de beaucoup de problèmes du monde réel, particulièrement en ingénierie et…

Une approche hybride pour la segmentation de tumeurs en IRM cérébrales

Les principales substances présentes dans l’encéphale Outre la présence des veines cérébrales, des…

Étude et Mise en œuvre d’une technique d’attaque sur le crypto système à clefs publiques RSA

« Montrez aux gens les problèmes, puis montrez-leur les solutions ils seront incités à agir »…

Estimation de la Forme Volumique à Partir des Images

Motivation Dans ce contexte, ce travail de thèse a pour but de réaliser une…

Utilisation des ontologies dans un EIAH

La conception des EIAH Un EIAH est, principalement, la réunion d’une intention didactique ou…

Étude de la sécurité du Cloud Computing et mise en place d’une solution de confidentialité

De nos jours, de nombreuses personnes ont commencé à dépendre d’Internet pour tout. Une large utilisation…

Étude et mise en place d’un système de détection d’intrusion pour un réseau d’interconnexion

Les réseaux informatiques sont devenus des ressources vitales et déterministes pour le bon fonctionnement des entreprises.…

RESOUDRE LE PROBLEME D’AFFECTATION DE FREQUENCES EN RESEAU MOBILE

Interférence Co-canal La réutilisation des fréquences augmente l‘efficacité du spectre du système…

ADAPTATION DES SERVICES, APPLICATIONS AUX SI UBIQUITAIRES

Quelques Applications de l’Informatique Ubiquitaire Parmi les applications de l’informatique ubiquitaire on peut…

Robot aspirateur domestique dans un environnement dynamique

Le problème de la planification du chemin pour la couverture complète Comme indiqué…

Modèles de déploiement du Cloud Computing

Etat de l’art sur le Cloud Computing L’une des tendances technologiques susceptible d’avoir un impact significatif…

Étude et sécurisation des transactions numériques avec Blockchain as a Service

Master 2 Transmission de Données et Sécurité de l’Information Option Maths Crypto et Sécurité Dans une…

Problèmes de coordination d’agents réactifs dans un environnement incertain

De l’Intelligence Artificielle à l’Intelligence Artificielle Distribuée L’Intelligence Artificielle (IA) est définie comme l’élaboration…

Scénarios d’Activités Pédagogiques Interactives pour un Environnement Virtuel de Formation (EVF)

Expression des scénarios pédagogiques dans le champ des praticiens Ce qui a été fait…

Techniques d’apprentissage pour la sélection d’attributs

Radiographie (rayons X ordinaires) Malgré le développement de technologies les radiographies aux rayons…

Approches Bio-inspirées pour la Fouille de Données en Bioinformatique

De la génomique vers la protéomique La compréhension du fonctionnement d‘une cellule…

Généralités sur la cryptographie et les codes correcteurs d’erreurs

Généralités sur la cryptographie et les codes correcteurs d’erreurs Généralités sur la cryptographie Définitions La cryptographie…

Étude et déploiement des tests de pénétrations

Au fil des années, les investissements dans la sécurité sont passés de l’agréable à l’indispensable, et…