L’urbanisation au sein de la régie Zimmermann Processus sélectionnés Dans ce point, est expliqué la mise…

Informatique

Projet de fin d’étude en informatique :

Rapport de stage en informatique, chatpfe.com vous propose de télécharger un maximum de mémoires online et thèses d’étudiants en accès gratuit sur internet, les étudiants de formations de niveau licence (PFE) ou master (mémoire) rédiger un projet d’étude informatique complet avec exemple rapport de stage développement informatique en pdf ou exemple rapport de stage technicien informatique pdf pour savoir comment rédiger un plan d’étude.

Réseau de neurones artificiels

Réseau de neurones artificiels Rapide état des lieux des technologies permettant l’analyse d’images et la reconnaissance…

La blockchain et les standards de compatibilité choisis

Blockchain Modification et suppression d’un instrument financier La mise à jour et la suppression d’instruments ne…

Apprentissage de la langue et de l’informatique

Apprentissage de la langue et de l’informatique Etat des lieux Le Centre d’intégration culturelle et sa…

Pratiques de la gouvernance informationnelle

Pratiques de la gouvernance informationnelle Méthodologie Pour débuter notre travail et cadrer les objectifs, notre conseillère…

Applications possibles pour l’industrie de la mode

Applications possibles pour l’industrie de la mode Avantages sur une base de données classique Immutabilité Dans…

Le développement hybride

Le développement hybride Flutter La première version de Flutter date de décembre 2018, c’est un framework…

la caractérisation et l’annotation des transcriptomes avec les séquenceurs haut débit

L’ADN Depuis le milieu du XXe siècle, nous savons que le vecteur de l’information génétique…

Recherche de domaines protéiques divergents à l’aide de modèles de Markov cachés

Mécanismes évolutifs recombinants L’existence de groupes de domaines conservés par l’évolution, a conduit à l’étude…

Systèmes monétaires et argent virtuel

Systèmes monétaires et argent virtuel MÉCANISMES D’ENCHÈRE Les enchères à proprement parlé sont nées vers -500…

Raisonnement temporel en intelligence artificielle

Modèle temporel pour la reconnaissance d’activités extension de l’approche de Weida Introduction Nous avons pu constaté,…

Gestion de mémoire implicite

Gestion de mémoire implicite Gestion de la mémoire : un état de l’art Gestion du cycle…

Anomaly intrusion detection systems

ANOMALY INTRUSION DETECTION SYSTEMS Overview of Intrusion Detection Systems IDSs allow for the detection of successful…

Wireless ad hoc network background

WIRELESS AD HOC NETWORK BACKGROUND Wireless Ad Hoc Networks A wireless ad hoc network is…

Conception de l’architecture du computation independent model (CIM)

CONCEPTION DE L’ARCHITECTURE DU <COMPUTATION INDEPENDENT MODEL> (CIM) Ingénierie dirigée par les modèles (IDM) L’ingénierie dirigée…

Avantages de la programmation par vue

LE MODÈLE DE SÉCURITÉ DE JAVA LA PROGRAMMATION PAR VUE Introduction Après un certain temps, un…

Évolution et Transformation automatisée de modèles de Systèmes d’Information

Ingénierie dirigée par les modèles L’Ingénierie Dirigée par les Modèles est une approche contemporaine [Selic,…

Commande du drone et suivi de trajectoire

MODÉLISATION NON LINÉAIRE CONTEXTE D’ÉTUDE ET CHOIX ARCHITECTURAUX Historique Les premiers drones sous-marins furent construits pendant…

Techniques de positionnement par satellites

Techniques de positionnement par satellites GSM/GPRS Le GPRS (General Packet Radio Service) est une norme pour…

Optimisation non différentiale pour la prise en compte de cahier des charges générique en automatique

Formalisme d’un cahier des charges générique pour un problème de commande Que ce soit pour une…

Modélisation système d’une architecture d’interconnexion RF reconfigurable pour les many-cœurs

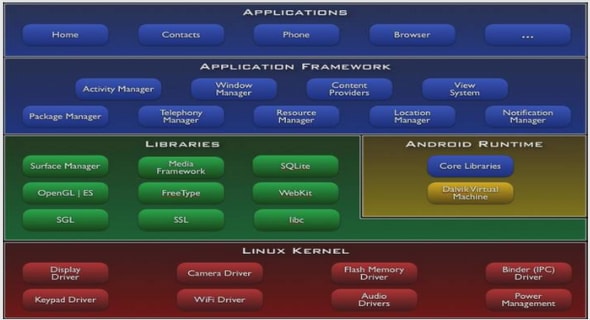

Architecture d’un ordinateur Un ordinateur est une machine capable d’exécuter de manière contrôlée une séquence d’instructions…

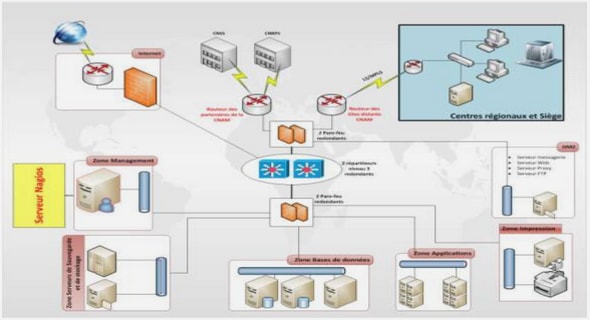

Collaboratif des flux d’informations au sein du système d’exploitation et des applications

Détection d’intrusions La détection d’intrusions est née, au début des années 80, de la nécessité d’automatiser…

IMPLEMENTATION SOFTWARES D ‘APPLICATION DEDIEE À LA PRATIQUE DE TELERADIOLOGIE

IMPLEMENTATION SOFTWARES D ‘APPLICATION DEDIEE À LA PRATIQUE DE TELERADIOLOGIE RESEAU ET TECHNIQUE HAUTS DEBITS La…

Le système d’évitement des NFZ

Le système d’évitement des NFZ ÉTUDE DES TRAJECTOIRES DE VOL EN TROIS DIMENSIONS Dans ce chapitre,…

Description du contrôleur de robot original

Description du contrôleur de robot original Implémentation actuelle du cadre de raisonnement de modificabilité En plus…

La segmentation d’image

La segmentation d’image Quelques notions de base sur la segmentation d’image Introduction L’analyse et l’interprétation des…

Amplificateurs optiques

Amplificateurs optiques ROADM PERSONNALISÉ : CONCEPTION ET CARACTÉRISATION Architecture personnalisée L’installation d’un ROADM personnalisé à temps…

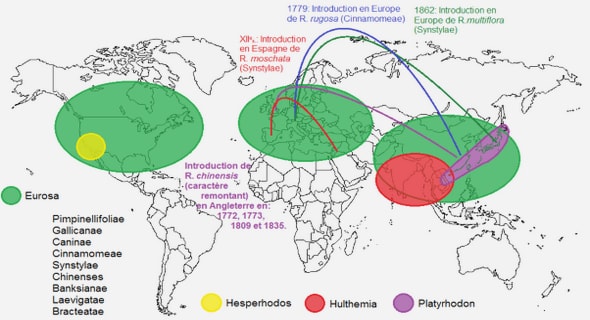

Les invasions biologiques

Les invasions biologiques De nombreux nuisibles Plus de 500 insectes et animaux divers sont recensés sur…

Les mécanismes de contrôle de flux

Contrôle d’accès Les mécanismes de contrôle d’accès définissent en général deux types d’entités différentes. Les sujets…

Gestion des déconnexions pour applications réparties à base de composants en environnements mobiles

Informatique mobile Depuis le début des années 90, la forte évolution réalisée dans les réseaux sans…