Présentation du projet Après une session d’examens, les différents organes d’administration et de direction de Facultés…

Informatique

Projet de fin d’étude en informatique :

Rapport de stage en informatique, chatpfe.com vous propose de télécharger un maximum de mémoires online et thèses d’étudiants en accès gratuit sur internet, les étudiants de formations de niveau licence (PFE) ou master (mémoire) rédiger un projet d’étude informatique complet avec exemple rapport de stage développement informatique en pdf ou exemple rapport de stage technicien informatique pdf pour savoir comment rédiger un plan d’étude.

Vérification des propriétés temporisées des automates programmables industriels

Le model-checking La méthode du model-checking (vérification du modèle) est fondée sur trois étapes :…

Sécurité des protocoles cryptographiques

Protocoles cryptographiques Un protocole cryptographique est un ensemble de programmes susceptibles de communiquer sur le…

Qu’est-ce que le Darknet ?

Qu’est-ce que le Darknet ? Deep web, dark web et Darknet Il est impossible de comprendre…

Diffusion de l’information dans les médias sociaux

Les médias sociaux Dans cette thèse, nous définissons un média social comme un service…

Reconstruction tridimensionnelle et maillage surfacique

Définition de la segmentation L’œil humain a la capacité instinctive d’extraire les détails qui l’intéressent…

Contributions au recalage et à la reconstruction 3D de surfaces déformables

Coordonnées homogènes Les points des espaces projectifs P2 et P3 sont représentés par des coordonnées…

Qualitative topological relationships for objects with possibly vague shapes

Spatial data Imperfections Two types of data are generally used to describe a spatial phenomenon:…

Un cluster pour la vision temps réel

Les Clusters Pendant plusieurs années, les super-calculateurs s’imposèrent comme seule solution efficace aux problèmes de…

La conception de sondes oligonucléotidiques pour puces à ADN

La technologie des puces à ADN Le terme puce à ADN (ou « DNA microarray…

La sécurité sous Android

Politiques de sécurité Aujourd’hui, les Operating Systems (OSes) sur plate-formes PC, comme GNU/- Linux utilisent des…

Evaluation de performances dans les grands réseaux mobiles ad hoc

Network Protocols Architecture To reduce their design complexity, networks are organized as a stack of…

Algorithmique des courbes hyperelliptiques et applications à la cryptologie

Définition d’un automorphisme Définition 1.20 Soit C une courbe de genre g sur un corps K.…

Modèles et normalisation des preuves

Deduction modulo Deduction modulo was introduced by Gilles Dowek, Thérèse Hardin and Claude Kirchner in…

A big-step operational semantics via non-idempotent intersection types

What is a programming language ? A programming language is a set of sequences of…

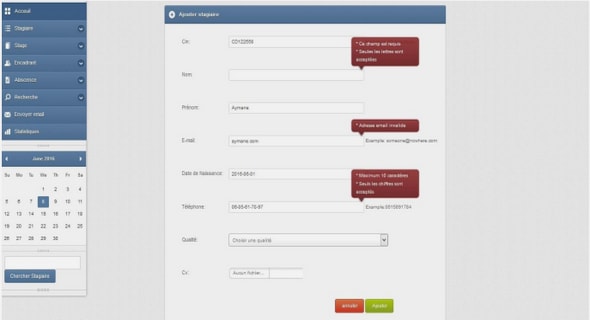

Amélioration du prototype d’une application

AMÉLIORATION DU PROTOTYPE Mhikes L’application Mhikes a été sélectionnée car elle utilise grandement le GPS durant…

Avantages du Cloud Computing

ENTREPRISE PLANET HORIZONS TECHNOLOGIES Besoins de l’entreprise Premièrement, nous devons identifier quels sont les fonctionnalités nécessaires…

Technologie web – WebGL

Technologie web – WebGL Serious Game Avant tout, il faut noter que le serious game ou…

Présentation d’ADMED3D

ORGANISATION DU PROJET ADMED Description: Admed est une application développée en 2006 par Cyberlearn en partenariat…

Applications utilisant le Crowdsourcing

RÉALISATION DE LA BASE DE L’API Calcul des facteurs de motivation Dans le document « Task…

Extraction d’un bloc de donnes (Dice)

Extraction d’un bloc de donnes (Dice) Les vues matérialisées Introduction Une vue matérialisée constitue un objet…

Les grappes de calculateurs (clusters)

Les grappes de calculateurs (clusters) Interaction et communication entre les agents d’un SMA Parfois, l’idée de…

Domaines d’application du Model checking

Domaines d’application du Model checking Model checking et exploration Le Model checking est une technique de…

Surveillance et problématique de nœuds défaillants dans les RCSFs

Internet des Objets (IdO) et les Réseaux de Capteurs/Actionneurs Sans Fil (RCASFs) Différents types d’architecture de…

Indexation et Recherche des Vidéos (Etat de l’Art)

Indexation et Recherche des Vidéos (Etat de l’Art) Les langages d’ontologie Pour implémenter des ontologies, plusieurs…

Tolérance aux fautes dans les grilles de calcul

Tolérance aux fautes dans les grilles de calcul Classe des fautes La capacité d’identification du modèle…

ROBOTIQUE MOBILE ET METHODES DE NAVIGATION : CONTRAINTES ET SOLUTIONS

ROBOTIQUE MOBILE ET METHODES DE NAVIGATION : CONTRAINTES ET SOLUTIONS Types de coopération des robots Dans…

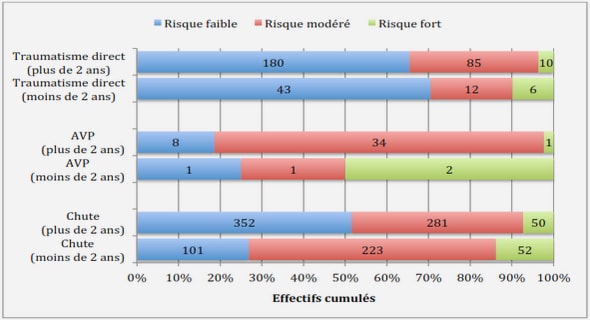

Conception et modélisation du système réclamation

Conception et modélisation du système réclamation Vers une amélioration de la qualité du service réclamations L’ONCF…

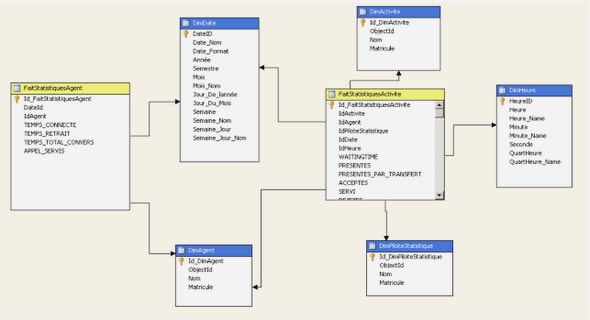

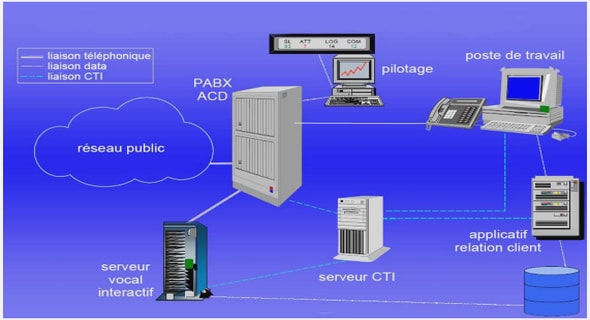

Système d’information commercial

Système d’information commercial Le système d’information commercial de la CBGN Pour être plus efficace c’est-à-dire prendre…

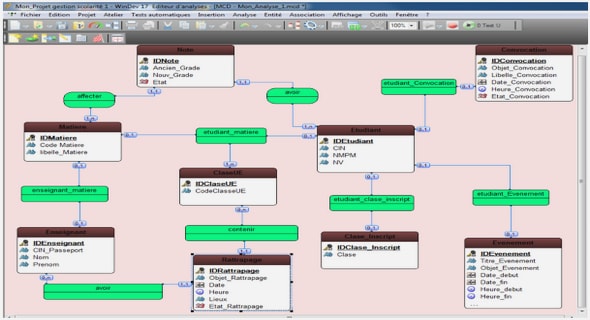

DESCRIPTION DES PACKAGES DU SYSTEME

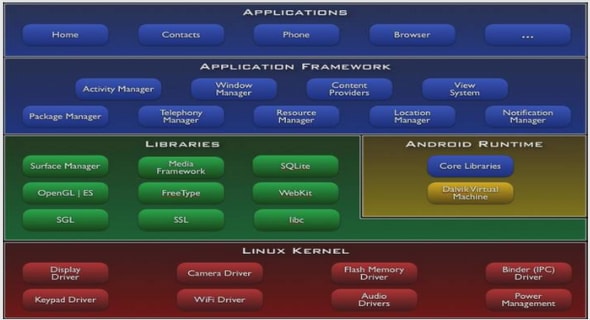

DESCRIPTION DES PACKAGES DU SYSTEME Développement mobile Présentation de ANDROID Les technologies mobiles prennent de plus…