Théorie des actes de langage De nombreux langages d’agents se fondent sur la théorie des actes…

Informatique

Projet de fin d’étude en informatique :

Rapport de stage en informatique, chatpfe.com vous propose de télécharger un maximum de mémoires online et thèses d’étudiants en accès gratuit sur internet, les étudiants de formations de niveau licence (PFE) ou master (mémoire) rédiger un projet d’étude informatique complet avec exemple rapport de stage développement informatique en pdf ou exemple rapport de stage technicien informatique pdf pour savoir comment rédiger un plan d’étude.

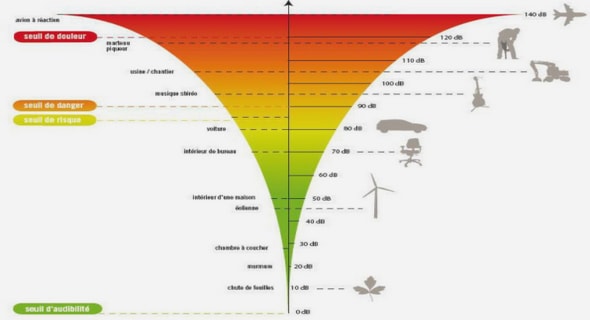

Contrôle du champ acoustique en milieu réverbérant et applications à la communication

Le travail présenté dans ce manuscrit trouve son origine dans l’ensemble des recherches menées au laboratoire…

Travail sur le logiciel documentaire Winisis

PRESENTATION CENTRE REGIONAL DE DOCUMENTATION TIERS-MONDE Crée en 1983, en tant qu’association de type loi 1901,…

Les compétences de la Communauté urbaine de Lille

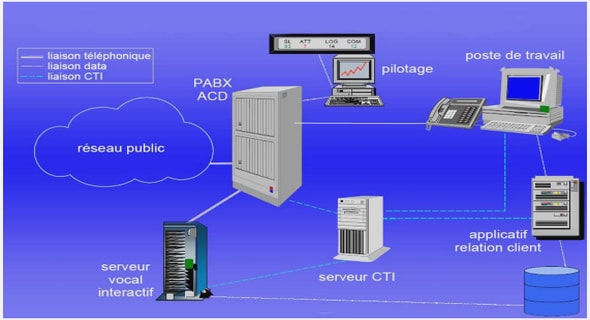

ANALYSE DE L’EXISTANT Présentation de l’entreprise La Communauté urbaine de Lille Les douze communautés urbaines de…

Évolution des NTIC (Nouvelles Technologies de l’Information et de la Communication)

La révolution des nouvelles technologies remue l’économie mondiale, et caractérise le monde moderne. Elle est caractérisée…

Les techniques d’orchestration des activités d’apprentissage mobile

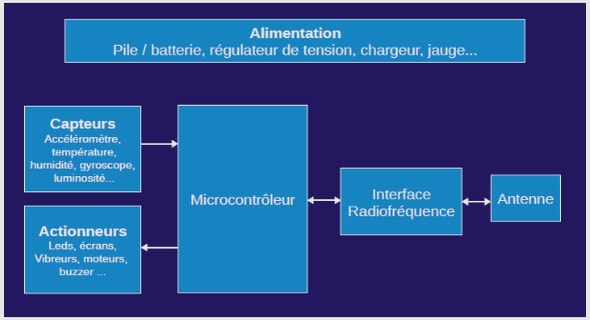

L’apprentissage mobile L’apprentissage mobile ou le m-learning est devenu un thème de recherche très populaire car…

Modèles de populations stochastiques multitypes en temps discret

Dessin de protéine seule Dessin du cœur protéique La séquence en acides aminés d’une…

Computing with relations, functions, and bindings

Separating functional computation from relations The development of the logical foundations of arithmetic generally starts…

Non-rigid correspondences between surfaces embedded in 3D

Surface Continuous setting In the continuous setting, a surface M will be represented as a 2D…

Combinaison de la RA et d’un téléphone intelligent

Combinaison de la RA et d’un téléphone intelligent REVUE DE LA LITTÉRATURE Souris versus contrôles 3D:…

Choix de la technologie et l’installation de docker

Choix de la technologie et l’installation de docker REVUE DE LITTÉRATURE Introduction : Nous présentons dans…

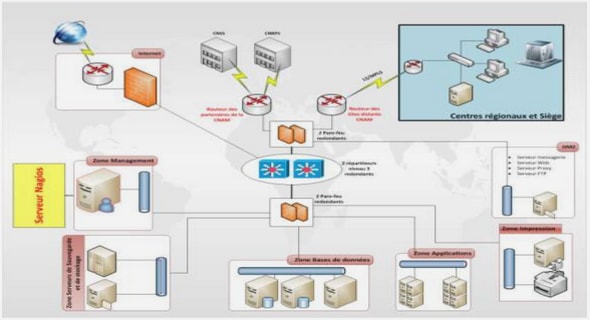

ADMINISTRATION ET CONFIGURATION DE NAGIOS

ADMINISTRATION ET CONFIGURATION DE NAGIOS Objectifs de l’administration Le rôle de l’administration du réseau est indissociable…

Codes Reed-Muller

Codes Reed-Muller Stratégies de protection contre les erreurs de transmission. Dans certains cas, lorsqu’il est rapide…

Extraction de règles de classification à partir d’un arbre de décision

Extraction de règles de classification à partir d’un arbre de décision Anatomie du cœur : …

Les réseaux VANETs

Les réseaux VANETs INTRODUCTION GÉNÉRALE Dans les réseaux véhiculaires (VANETs), les véhicules sont équipés de…

Survol de Windows RT et de son architecture

Survol de Windows RT et de son architecture Détection de facultés affaiblies Plusieurs sources définissent…

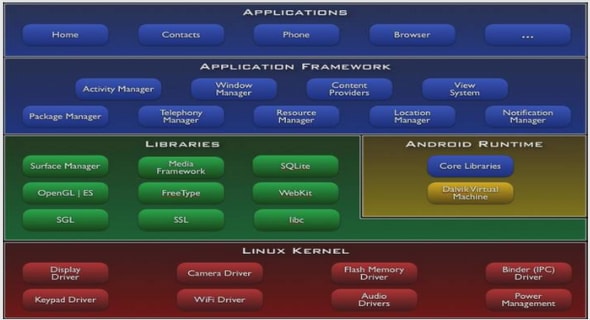

LES TECHNOLOGIES MOBILES

LES TECHNOLOGIES MOBILES Introduction Il suffit de regarder autour de soi le nombre de personnes ayant…

SECURING BUSINESS DATA ON ANDROID PLATFORM

ADB Proxy for Mobile virtualization technology INTRODUCTION We live in the smart device era, people start…

Le théorème central limite (TCL)

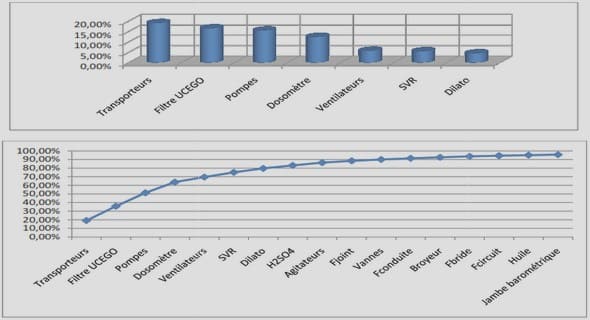

Le théorème central limite (TCL) INTRODUCTION L’amélioration continue est un sujet d’actualité dans les entreprises. Que…

Intégration du lecteur de code QR

Intégration du lecteur de code QR Les interactions médicamenteuses : Définition : Par définition, une interaction…

Développement d’un service de télé-expertise sur un terminal mobile

Développement d’un service de télé-expertise sur un terminal mobile Télémédecine La télémédecine c’est l’union des…

Tableaux du circuit d’information du SSIRI

Tableaux du circuit d’information du SSIRI Le rapport de stage ou le pfe est un document…

Web sémantique RDF et OWL

Web sémantique RDF et OWL Sélection des modalités Après avoir défini l’environnement sous forme d’une ontologie,…

Perception et analyse visuelle d’une texture

Perception et analyse visuelle d’une texture -Le traitement d’image consiste à modifier une image et de…

La bibliothèque IHEID et ses ressources

La bibliothèque IHEID et ses ressources L’IHEID L’Institut de hautes études internationales et du développement1…

Agrégation en ligne

Agrégation en ligne Le terme « Web 2.0 » est la « plate forme de données partagées via le…

Mapping entre WordNets

Mapping entre WordNets L’interopérabilité est une question importante, largement identifiée dans plusieurs domaines comme par exemple…

Les composants d’une ontologie

Les composants d’une ontologie La révolution de l’internet a fait exploser les informations textuelles, qui sont…

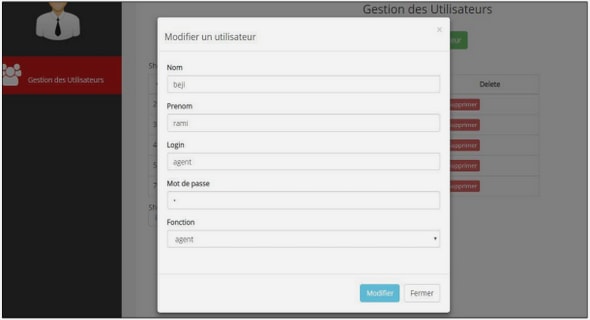

Développement d’une application client/serveur avec Java RMI (Gestion d’une banque)

Développement d’une application client/serveur avec Java RMI : gestion d’une banque L’évolution des langages de programmation…

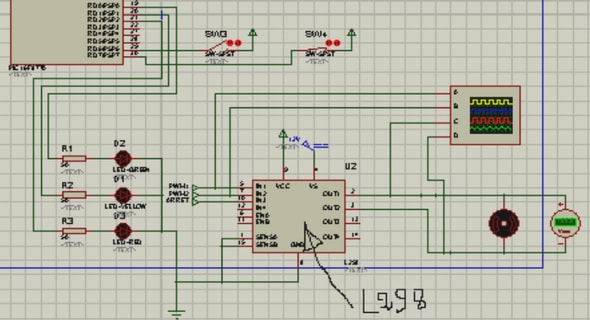

IMPLEMENTATION ET SIMULATION DU PROTOCOLE DIRECTED DIFFUSION

IMPLEMENTATION ET SIMULATION DU PROTOCOLE DIRECTED DIFFUSION En suivant l’actualité technologique et électronique dans le domaine…