PFE & RAPPORT Administration du FortiGate PDF

Liste des abréviations

Liste des figures

Introduction Générale

Chapitre 1 : Présentation de la société Webhelp MultiMedia et cahier des charges

1). Introduction

2). Présentation du Web Help

3). Organigramme

4). Architecture réseaux du WebHelp

5). Pourquoi le pare-feu

6). Pourquoi FortiGate

6.1) Les fonctionnalités de sécurité à surveiller

6.2) La gestion du réseau

6.3) Efficacité

6.4) Performances

7). Cahier de charge

8). Conclusion

Chapitre 2 : Présentation et Déploiement du FortiGate sur VMware

1). Introduction

2). Présentation du FortiGate

3). Déploiement du FortiGate sur VMware

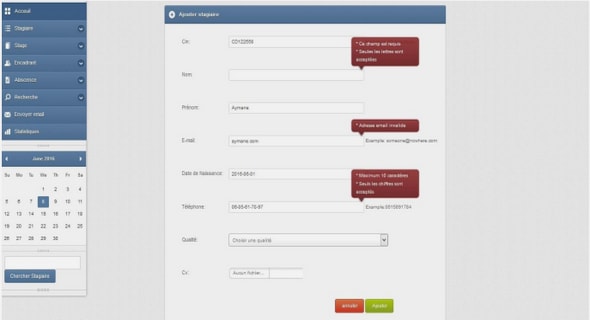

3.1) Configuration de l’adresse IP du port 1 du FortiGate VM

3.2) Connectez-vous au gestionnaire web du FortiGate

3.3) Configuration de port2

3.4) Ajout d’une route par default

3.5) Configuration du FortiGate DNS servers

3.6) Création du politique

3.7) configuration d’adresse de la machine virtuelle ubuntu

3.8) Test de la connexion sur la machine virtuel ubuntu

4). Conclusion

Chapitre 3: Elaboration d’un manuel de Fortigate

I. Introduction

II. Statuts du Système

1). Page des statuts

2). Menus du statut de system

3). Dashboard

4). System Information widget

5). Changer le nom d’hôte de l’unité de FortiGate

6). Modification du mode de fonctionnement

7). System Resources widget

8). Changement du firmware

9). Backing up the configuration

10). License Information widget

11). Alert Message Console widget

12). CLI Console widget

13). Syntaxe de la commande

14). Top Sessions widget

III. Système Réseau

1). Interface

2). Paramètres de l’interface

3). Configuration additionnelle des interfaces

4). Aperçu sur les VLAN

5). Equipements FortiGate et VLAN

6). VLAN en mode NAT/Route.

7). VLAN en mode Transparent

IV. Système DHCP

1). Serveurs et relais DHCP FortiGate

2). Configuration des services DHCP

V. Configuration du Système

1). Haute Disponibilité (high availability)

2). Messages de remplacement

VI. Politiques de sécurité et des Règles de pare-feu

1). Politiques de sécurité

2). Définition des Règles de pare-feu

3). Comment l’ordre de liste affecte l’assortiment de politique

4). Visualisation de la liste des règles pare-feu

5). Options des règles pare-feu

6). Service Pare-feu

7). Protéger un serveur avec DMZ

VI. Utilisateurs

1). Configuration de l’authentification d’un utilisateur

2). Serveurs Windows AD

3). Conclusion

Conclusion Générale

Webographie

Rapport PFE, mémoire et thèse avec la catégorie Administration du FortiGate |

Étudiant en université, dans une école supérieur ou d’ingénieur, et que vous cherchez des ressources pédagogiques entièrement gratuites, il est jamais trop tard pour commencer à apprendre vous trouverez ici des centaines de rapports pfe spécialement conçu pour vous aider à rédiger votre rapport de stage, vous prouvez les télécharger librement en divers formats (DOC, RAR, PDF).. Tout ce que vous devez faire est de télécharger le pfe de Bestpfe.com et ouvrir le fichier pfe PDF ou pfe DOC. Ce programme spécifique est classé dans la catégorie pfe Administration du FortiGate sciences où vous pouvez trouver quelques autres mémoires informatique similaires.

Actuellement, de plus en plus de gens sont prêts à partager leurs travaux pfe, mémoire, thèse.. avec les autres et ils ne veulent pas de compensation pour cela. Le rapport Administration du FortiGate est un rapport complet pour aider les autres étudiants dans leurs propres travaux. |

Les réseaux informatiques sont indispensables au bon fonctionnement général des entreprises et des administrations. Tout problème ou panne dans le système informatique d’une entreprise peut avoir de lourdes conséquences aussi bien financières qu’organisationnelles. La protection des réseaux s’avère donc nécessaire et indispensable. Elle permet de protéger le réseau de la société contre les différentes menaces (piratage de données, destruction, …).

Pour parer à ces attaques, une architecture de réseau sécurisée est nécessaire. L’architecture devant être mise en place doit comporter un composant essentiel qui est le firewall. Cet outil a pour but de sécuriser au maximum le réseau local de l’entreprise, de détecter les tentatives d’intrusion et d’y parer au mieux possible. En plaçant un firewall limitant ou interdisant l’accès à ces services, l’entreprise peut donc avoir un contrôle sur les activités se déroulant dans son enceinte.

La société Webhelp a choisi le FortiGate pour protéger son infrastructure réseaux et le rendre plus puissant contre les attaques malveillantes. Le système FortiGate utilise la technologie de Dynamic Threat Prevention System (Système Dynamique de Prévention des Attaques). Celle-ci s’appuie sur les dernières avancées technologiques en matière de conception de microcircuits, de gestion de réseaux, de sécurité et d’analyse de contenu.

L’objectif principal de mon stage c’est de réaliser un guide d’administration qui est simple pour faciliter au service technique de la société Webhelp d’administrer le boîtier FortiGate et utiliser ses fonctions pour mieux exploiter ces fonctions afin d’élaborer une meilleure solution réseau et de protéger la société contre les menaces malveillantes.